【結論】何が起きたのか?#

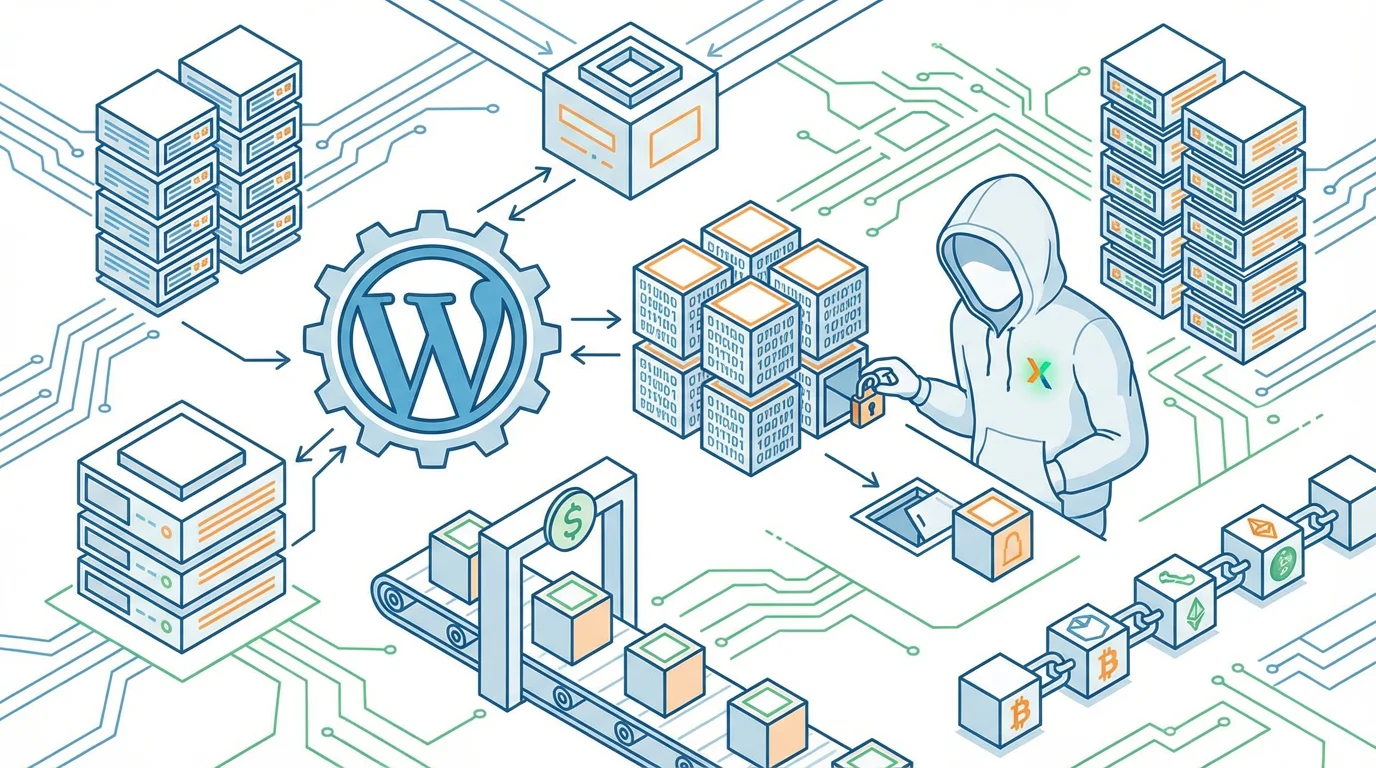

WordPress界隈で史上最大級の供給チェーン攻撃が発覚しました。「Kris」という人物が6桁の金額でWordPressプラグイン開発会社Essential Pluginを買収し、30個以上のプラグインに巧妙なバックドアを仕組んだ事件です。

被害の規模:

- 30個以上のプラグインが感染

- 31個のプラグインがWordPress.orgによって閉鎖

- 8ヶ月間バックドアが潜伏状態

- 6桁の金額で会社を買収

2026年4月7日、WordPress.orgプラグインチームは史上例のない対応として、Essential Plugin関連の全プラグインを一日で永久閉鎖しました。

なぜ今話題になっているのか?3つの理由#

1. 前例のない攻撃手法#

従来のマルウェアとは一線を画す巧妙さでした。攻撃者はEthereumスマートコントラクトを使ってコマンド&コントロールサーバーのドメインを管理。伝統的なドメイン差し押さえでは対処不可能な仕組みを構築していました。

2. 長期潜伏による発見の困難さ#

バックドアは2025年8月8日のバージョン2.6.7で仕込まれましたが、実際の攻撃は8ヶ月後の2026年4月まで行われませんでした。この長期潜伏により、セキュリティ監査をすり抜けていました。

3. 供給チェーン攻撃の現実化#

信頼されたプラグイン開発者が買収により悪意のある第三者の手に渡るという、サイバーセキュリティ業界が長年懸念していたシナリオが現実となりました。

専門家が注目するポイント#

技術的に巧妙な攻撃メカニズム#

攻撃者はwpos-analyticsモジュールを悪用し、以下の手順で感染を拡大させました:

analytics.essentialplugin.comへの通信wp-comments-posts.phpという偽装ファイルのダウンロードwp-config.phpへの大量のPHPコード注入

注入されたコードは極めて洗練されており:

- Googlebotにのみスパムコンテンツを表示

- サイト所有者には完全に見えない状態を維持

- Ethereumブロックチェーンを通じたC2ドメイン解決

バックドアの技術的詳細#

バージョン2.6.7で追加された191行のコードには、以下の危険な機能が含まれていました:

fetch_ver_info()メソッド:攻撃者サーバーからfile_get_contents()でデータ取得@unserialize()による任意コード実行の準備permission_callback: __return_trueによる認証回避のREST APIエンドポイント

これは教科書的な任意関数呼び出し攻撃で、攻撃者がリモートから完全にサーバーを制御可能でした。

あなたの仕事・生活への影響#

WordPressサイト運営者への直接的影響#

- SEOランキングの深刻な悪化

- Googleからのペナルティリスク

- サイトの信頼性低下

- クリーンアップにかかる時間とコスト

IT業界全体への警鐘#

今回の事件は、オープンソースエコシステムの脆弱性を浮き彫りにしました。信頼できる開発者からの買収により、数年間にわたって構築された信頼が一夜にして武器化される可能性が実証されました。

よくある質問と答え#

Q: WordPress.orgの強制アップデートで完全に修正されたの?

A: いいえ。バージョン2.6.9.1の強制アップデートは、プラグイン内の通信メカニズムを無効化しましたが、すでにwp-config.phpに注入されたマルウェアはそのまま残りました。

Q: どのプラグインが影響を受けたの? A: 「Countdown Timer Ultimate」「Album and Image Gallery Plus Lightbox」「Audio Player with Playlist Ultimate」など30個以上のプラグインが確認されています。詳細は元記事を参照してください。

Q: 攻撃の発覚はどのようにして? A: クライアントがWordPressダッシュボードでセキュリティ警告を発見したことがきっかけでした。その後の詳細な調査により、全容が明らかになりました。

まとめ:押さえておくべき重要ポイント#

- 供給チェーン攻撃の現実化:信頼されたソフトウェア開発者の買収による大規模攻撃

- 長期潜伏戦略:8ヶ月間の潜伏により検出を回避

- 革新的な技術手法:Ethereumスマートコントラクトを悪用したC2インフラ

- 不完全な修復:公式の強制アップデートでも完全なクリーンアップは不可能

- 継続的な監視の重要性:定期的なセキュリティ監査とバックアップ分析の必要性

WordPressサイト運営者は、使用中のプラグインの提供元変更に注意を払い、定期的なセキュリティチェックを実施することが重要です。

関連情報・次に読むべき記事#

今回の攻撃で使用されたフォレンジック技術やバックアップ分析手法について、さらに詳しい技術的解説は元記事で確認できます。また、WordPress セキュリティのベストプラクティスについても継続的な情報収集をお勧めします。

出典: Someone Bought 30 WordPress Plugins and Planted a Backdoor in All of Them