【結論】Windows 11 Recallに新たなセキュリティホールが発見#

マイクロソフトのWindows 11に搭載されるRecall機能について、セキュリティ研究者Alexander Hagenah氏が新たな脆弱性を発見しました。同氏が開発した「TotalRecall Reloaded」ツールにより、改善されたはずのRecallのセキュリティに抜け道があることが明らかになっています。

なぜ今話題になっているのか?3つの理由#

1. 過去の大規模セキュリティ問題からの再浮上#

2年前にMicrosoftが「Copilot+」Windows PCを発売した際、Recall機能は当初、ユーザーの全PC活動をスクリーンショットで追跡する機能として登場しました。しかし、最初の実装では暗号化されていない状態でデータが保存されており、深刻なプライバシー問題が指摘されていました。

2. Microsoft側の「脆弱性ではない」という公式見解#

今回の発見について、Microsoftは「脆弱性ではない」と公式に分類しています。同社は3月6日にHagenah氏から報告を受け、4月3日に「意図された保護機能と既存のコントロールに一致しており、セキュリティ境界のバイパスや不正なデータアクセスを示すものではない」と回答しました。

3. セキュリティ境界の曖昧性#

Hagenah氏は「金庫は堅固だが、配達トラックはそうではない」と例えて問題を説明しています。Recallデータベース自体のセキュリティは「岩のように堅固」である一方、認証後にデータを処理するAIXHost.exeプロセスには同レベルの保護が適用されていないという構造的な問題があります。

専門家が注目するポイント#

TotalRecall Reloadedツールの攻撃手法#

Hagenah氏が開発したツールは、以下の手順でRecallデータにアクセスします:

- DLL注入による侵入:管理者権限なしで実行ファイルを使用し、

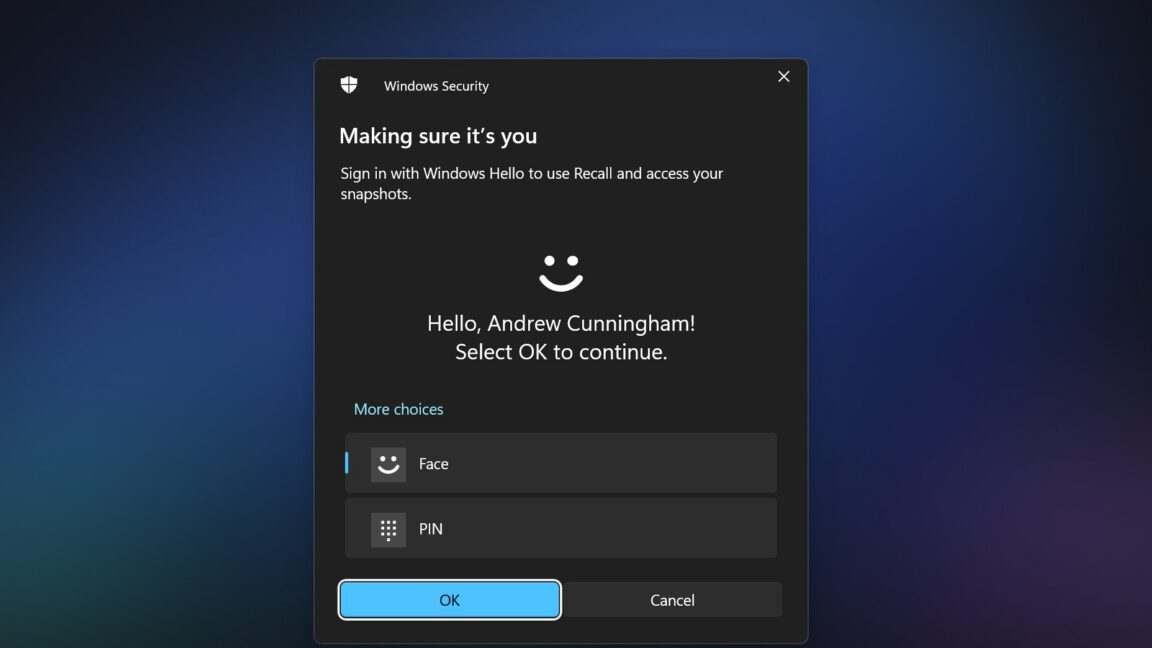

AIXHost.exeプロセスにDLLファイルを注入 - 認証待機:ユーザーがRecallを開いてWindows Hello認証を行うまでバックグラウンドで待機

- データ傍受:認証完了後、スクリーンショット、OCR変換されたテキスト、メタデータを傍受

- 継続的監視:ユーザーがRecallセッションを閉じた後も継続してデータを取得

Windows Helloセキュリティの限界#

重要なのは、このツールがWindows Hello認証自体をバイパスするわけではないという点です。Hagenah氏は「VBS enclaveはWindows Helloなしでは何も復号化しない。このツールはそれをバイパスしない。ユーザーに認証を行わせ、静かに便乗するか、ユーザーが認証するのを待つ」と説明しています。

一部のタスク(最新のRecallスクリーンショットの取得、データベースメタデータの取得、ユーザーのRecallデータベース全体の削除)については、Windows Hello認証なしでも実行可能とされています。

あなたの仕事・生活への影響#

企業ユーザーへの影響#

- 機密情報漏洩リスク:Recallデータベースには電子メール、メッセージ、ウェブ活動など広範囲な情報が含まれる可能性

- コンプライアンス問題:金融情報などの機密データが記録される可能性(ただし、改善版では除外フィルターが強化済み)

一般ユーザーへの影響#

- プライバシー懸念:PC使用履歴の大部分が記録される仕組み自体のリスク

- 物理アクセス時の危険性:PCへのアクセス権とWindows Helloフォールバック PINがあれば、全データベースへのアクセスが可能

アプリ開発者の対応策#

このリスクに対して、一部のアプリ開発者は独自の対策を実装しています:

- Signal Messenger:Windows版でデフォルトでRecallから除外される設定を実装

- AdGuardアドブロッカー、Braveブラウザー:同様の回避策を導入

これらの対策は通常DRM保護コンテンツをRecallデータベースから除外するために使用されるフラグを活用しています。

よくある質問と答え#

Q: Recallは完全にオフにできますか? A: はい。改良版Recallはデフォルトでオフになっており、サポート対象のPC全てで自動有効化されることはありません。

Q: 今回の脆弱性は既存のセキュリティ対策で防げますか? A: Microsoftは「認証期間にはタイムアウトと連続攻撃防止機能があり、悪意のあるクエリの影響を制限している」としていますが、根本的な構造的問題は残っています。

Q: NPU(Neural Processing Unit)との関係は? A: RecallはCopilot+ PCに搭載されるNPUハードウェアを活用して、クラウドではなくローカルでAI・機械学習機能を実行する設計になっています。

まとめ:押さえておくべき重要ポイント#

- 構造的脆弱性: Recallデータベースは安全だが、

AIXHost.exeプロセスでの処理段階に脆弱性が存在 - Microsoft公式見解: 同社は今回の発見を「脆弱性ではない」として修正予定なしと発表

- 実用的リスク: 膨大な情報を記録するRecallの性質上、限定的な利点に対して大きな潜在的リスクが存在

- 業界対応: Signal、AdGuard、Braveなどのアプリ開発者は独自の除外機能を実装済み

- ユーザー選択: Recall機能はデフォルトでオフになっており、ユーザーが意図的に有効化する必要がある

関連情報・次に読むべき記事#

今回の発見は、AI機能の利便性とプライバシー保護のバランスという、現代のテクノロジー業界が直面する根本的な課題を浮き彫りにしています。特に企業環境でのCopilot+ PC導入を検討している場合は、このようなセキュリティ考慮事項を十分に評価することが重要です。

出典: “TotalRecall Reloaded” tool finds a side entrance to Windows 11’s Recall database