通信インフラを悪用した監視活動の実態が明らかに#

セキュリティ研究者が、通信事業者に偽装した監視ベンダーによる大規模な位置追跡活動を発見しました。この調査により、世界の通信インフラに存在する既知の脆弱性が組織的に悪用されている深刻な実態が浮き彫りになっています。

【結論】何が起きたのか?#

2026年4月23日、Citizen Labが公開した報告書により、2つの異なる監視キャンペーンが発覚しました。監視ベンダーは「ゴースト企業」として正規の通信事業者を装い、通信ネットワークへのアクセスを悪用して標的の位置情報を取得していました。

研究者によると、これらのキャンペーンは「世界規模での監視ベンダーによる広範囲な悪用行為のごく一部に過ぎない」とされており、問題の深刻さを物語っています。

なぜ今話題になっているのか?3つの理由#

1. 既知の脆弱性の継続的悪用#

Signaling System 7(SS7)とDiameterプロトコルの脆弱性が、研究者の長年の警告にも関わらず、依然として悪用され続けていることが判明しました。

2. 組織的な監視インフラの存在#

特定の通信事業者が「監視活動の入り口および中継点」として繰り返し利用されており、監視ベンダーとその政府顧客が「インフラの陰に隠れる」ことを可能にしています。

3. 高度な技術的手法の使用#

従来のSS7攻撃に加え、SIMカードに直接コマンドを送信する「SIMjacker」と呼ばれる攻撃手法も使用されていることが確認されました。

専門家が注目するポイント#

SS7とDiameterプロトコルの脆弱性#

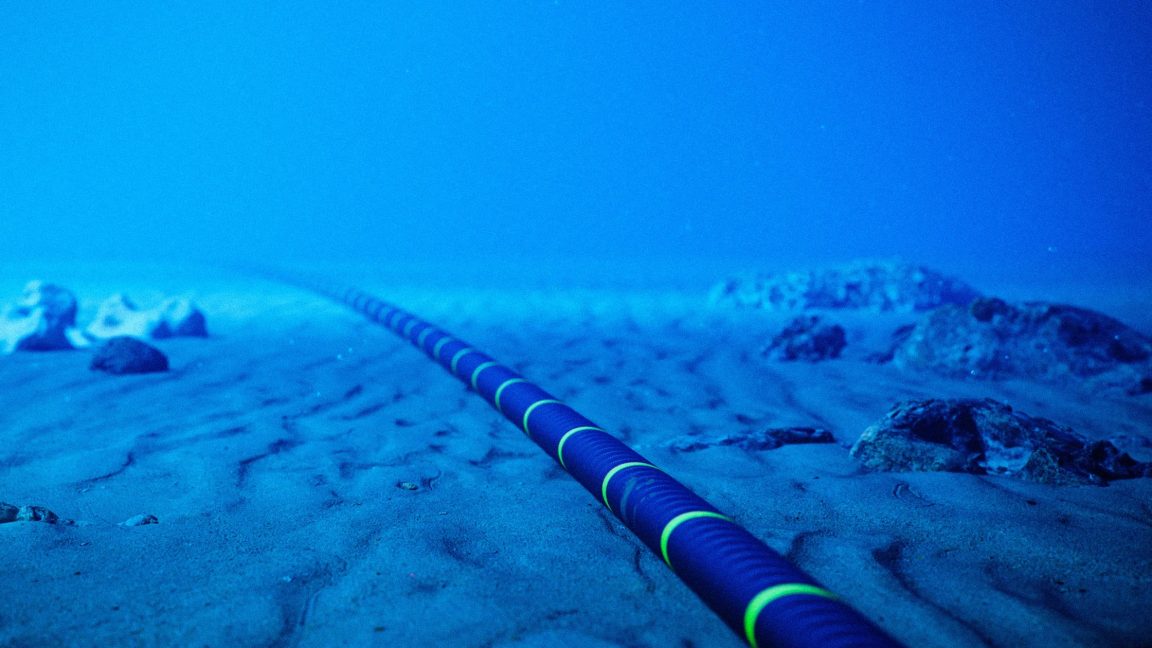

SS7は2Gおよび3Gネットワーク向けのプロトコルセットで、世界中の携帯電話ネットワークが相互接続し、通話やテキストメッセージをルーティングするバックボーンとして機能しています。しかし、認証や暗号化が不要なため、悪意のある事業者による悪用の余地を残しています。

Diameterは4Gおよび5G通信向けの新しいプロトコルで、SS7の後継として設計され、前世代で不足していたセキュリティ機能を含んでいます。しかし、通信事業者が必ずしも新しい保護機能を適切に実装していないため、攻撃者は依然として古いSS7プロトコルの悪用にフォールバックできる状況です。

悪用された通信事業者#

調査により、以下の3つの通信事業者が監視活動に利用されていたことが判明しました:

- 019Mobile(イスラエル):複数の監視試行で使用

- Tango Networks U.K.(イギリス):数年間にわたり監視活動に使用

- Airtel Jersey:チャンネル諸島ジャージー島の事業者(現在はSureが所有)

SureのCEOであるAlistair Beak氏は、TechCrunchに対し「個人の位置特定や追跡、通信内容の傍受を目的として、組織に対して直接または故意にシグナリングアクセスをリースしていない」と述べています。

SIMjacker攻撃の詳細#

第2のキャンペーンでは、「高プロファイル」な標的に対してSIMカードと直接通信する特殊なSMSメッセージを送信する手法が使用されました。これらのメッセージは:

- ユーザーには表示されない

- 通常は通信事業者がネットワーク接続のために使用

- 悪用により標的の電話を位置追跡デバイスに変える

調査研究者のGary Miller氏は「数年間で数千件のこれらの攻撃を観察している」と述べ、「検出が困難な、かなり一般的な悪用手法」であることを明かしています。

あなたの仕事・生活への影響#

一般ユーザーへの影響#

- 携帯電話の位置情報が知らない間に追跡される可能性

- プライバシーの根本的な侵害

- 現時点で個人レベルでの対策は限定的

企業・組織への影響#

- 従業員や顧客の位置情報漏洩リスク

- コンプライアンス・法的責任の問題

- 通信セキュリティ対策の見直し必要性

通信業界への影響#

- セキュリティプロトコルの早急な改善要求

- 規制当局による監視強化の可能性

- 業界全体の信頼性に対する懸念

よくある質問と答え#

Q: この攻撃から身を守る方法はありますか? A: 個人レベルでの対策は限定的です。通信事業者レベルでのセキュリティ対策改善が根本的な解決策となります。

Q: どの程度の規模の攻撃なのでしょうか? A: Miller氏によると、今回発見された2つのキャンペーンは「世界中の何百万もの攻撃の宇宙の中のほんの一部」に過ぎないとのことです。

Q: なぜこのような攻撃が可能なのですか? A: SS7プロトコルが認証や暗号化を必要とせず、新しいDiameterプロトコルも適切に実装されていない場合があるためです。

まとめ:押さえておくべき重要ポイント#

- 監視ベンダーが通信事業者に偽装して大規模な位置追跡を実行

- SS7とDiameterの脆弱性が組織的に悪用されている

- 特定の通信事業者が監視インフラとして繰り返し利用

- SIMjacker攻撃により携帯電話が追跡デバイス化される

- 問題の規模は氷山の一角で、世界規模の監視活動が存在

筆者の見解:この問題は技術的な脆弱性だけでなく、通信インフラのガバナンスにも深刻な課題があることを示しています。業界全体でのセキュリティ対策強化と、透明性の向上が急務といえるでしょう。

関連情報・次に読むべき記事#

この問題について更なる詳細や最新動向を知りたい方は、Citizen Labの報告書や通信セキュリティに関する専門記事をご参照ください。また、プライバシー保護技術の発展についても注目していく必要があります。